Hostwinds Blog

Résultats de recherche pour:

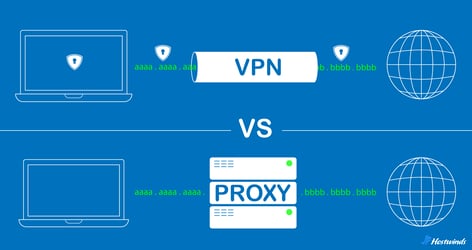

VPN vs proxy: différences, similitudes et meilleures utilisations

par: Hostwinds Team / août 5, 2024

Comment les procurations et les VPN diffèrent

Les serveurs proxy et les technologies de réseaux privés virtuels (VPN) aident à protéger l'identité d'un utilisateur en ligne et aident les entreprises à protéger leurs réseaux contre le trafic potentiellement nocif.

Également connu sous le nom de serveurs intermédiaires, serveurs proxy visent principalement à masquer les adresses IP, mais peuvent également être utilisées pour le filtrage du contenu, la mise en cache, l'équilibrage de chargement et les contrôles de sécurité.

UNE VPN, en revanche, non seulement masque les adresses IP, mais utilise le cryptage pour rendre les données et les activités complètement inaccessibles aux tiers.

VPN vs proxy: différences clés | ||

| Attribut | Procuration | VPN |

| Confidentialité et sécurité | Masques l'adresse IP du client sans cryptage | Masque l'adresse IP du client et crypte toutes les données |

| Champ d'utilisation | Couvre uniquement l'application spécifique utilisée (par exemple, navigateur Web, application) | Protège les données sur l'ensemble de l'appareil client |

| Vitesse et performance | La navigation et la vitesse de traitement sont moins susceptibles d'être affectées en raison du manque de cryptage | Vitesses de connexion potentiellement plus lentes en raison de l'ajout de chiffrement des données |

| Coût | La plupart des procurations sont gratuites ou ont un coût minimal | Les VPN sont généralement payés et basés sur l'abonnement |

Comment fonctionnent les serveurs proxy

Toute la communication en ligne implique l'envoi et la réception de données aux adresses IP sous forme de demandes et de réponses.

Par exemple, le processus d'accès au contenu à partir d'un serveur Web via la connexion réseau directe - le client et le serveur ont un accès direct à l'adresse IP de l'autre - ressemblerait à ceci:

Demande d'initiation: Le client (appareil de l'utilisateur) commence par demander l'accès au contenu Web hébergé sur le serveur Web.

Résolution DNS: Le DNS (système de nom de domaine) localise l'adresse IP du serveur Web et l'envoie au client.

Connexion et demande: Le client utilise l'adresse IP pour se connecter au serveur Web et envoie une demande de contenu.

Réponse du serveur: Le serveur Web répond en renvoyant le contenu demandé à l'adresse IP du client.

L'introduction d'un serveur proxy dans ce processus perturbe la connexion réseau directe en ajoutant un intermédiaire entre le client et le serveur.Cet intermédiaire masque l'adresse IP sortante du côté client (proxy vers l'avant) ou le côté serveur (proxy inversé), ou les deux.

Proxy avant (côté client)

Lorsqu'un client demande l'accès au contenu Web à l'aide d'un proxy avant, il dit efficacement au serveur proxy d'envoyer la demande au serveur Web en leur nom à l'aide de l'adresse IP du proxy.

Voici une ventilation de ce processus:

Le client se connecte au serveur proxy: Le client établit une connexion avec le serveur proxy.

Demande du client: Le client envoie une demande Web à son serveur proxy.

Résolution DNS: Le serveur proxy utilise DNS pour obtenir l'adresse IP du serveur Web.

Demande de serveur proxy: Le serveur proxy envoie la demande au serveur Web à l'aide de sa propre adresse IP.

Réponse du serveur Web: Le serveur Web répond et envoie le contenu demandé à l'adresse IP du serveur proxy.

Proxy Server transfère la réponse: Le serveur proxy reçoit la réponse du serveur Web et le transmet au client via la connexion existante.

Tout au long de ce processus, le serveur Web ne se connecte jamais ou est même conscient de l'adresse IP réelle du client.Il pense que le serveur proxy est le client final tout le temps.

Proxy inversé (côté serveur)

Les serveurs proxy inversés interceptent les demandes du client avant de les transmettre au serveur hôte.En plus du masquage IP, les proxys inversés peuvent effectuer plusieurs tâches pour le serveur hôte, notamment:

L'équilibrage de charge: Le proxy inversé peut distribuer les demandes des clients entrants sur plusieurs serveurs backend pour atténuer la surcharge à un serveur unique et assurer un temps de disponibilité cohérent même pendant les périodes de trafic élevé.

Filtrage du contenu: Pour aider à appliquer les stratégies ou protéger les serveurs backend, les proxys inversés peuvent être configurés pour inspecter et modifier le contenu des demandes du client et des réponses du serveur.Par exemple, un proxy inversé peut bloquer l'accès à certains sites Web, filtrer le contenu malveillant comme les virus ou le spam, ou empêcher l'envoi de données sensibles.

Cache de contenu: Les copies temporaires du contenu fréquemment consulté peuvent être stockées sur des serveurs proxy, ce qui leur permet de répondre directement aux demandes du client au lieu de les transmettre au serveur hôte.Cela aide à réduire la charge sur les serveurs backend et à réduire les temps de réponse pour le client.

Contrôles de sécurité: Le proxy inversé peut agir comme une première ligne de défense en inspectant le trafic entrant pour des modèles malveillants, tels que Attaques de déni de service distribué (DDOS), Tentatives d'injection SQL ou scripts inter-sites (XSS).Ils peuvent également appliquer le cryptage SSL / TLS pour une communication sécurisée entre les clients et les serveurs.

Comment fonctionnent les VPN (réseaux privés virtuels)

Un VPN fonctionne en créant une connexion sécurisée et cryptée, souvent appelée un "tunnel", entre le périphérique client et un serveur distant utilisé par le service VPN.Lorsqu'un client se connecte à Internet via un VPN:

Transmission de données chiffrées: Tous les données sur Internet et les données du client sont passées par le tunnel chiffré sur son chemin vers le serveur VPN, ce qui le rend illisible même s'il est intercepté par un tiers.

Masquage d'adresse IP: Semblable à un proxy, un serveur VPN attribue au client avec une nouvelle adresse IP, ce qui donne l'impression que le trafic provenait de l'emplacement du serveur VPN plutôt que l'emplacement réel du client.

Contrôle d'accès: Les VPN peuvent également permettre l'accès à des ressources restreintes, comme les réseaux internes de l'entreprise, ou aider à contourner le géo-blocage pour accéder au contenu qui pourrait être indisponible dans certaines régions.

Sécurité complète de l'appareil: Les VPN couvrent généralement toutes les communications en ligne sur l'appareil client, pas seulement des applications ou des navigateurs spécifiques.En revanche, un proxy avant est souvent configuré par demande (par exemple, le navigateur Web).

Les VPN sont privilégiés à la fois personnels et commerciaux.Les individus peuvent télécharger un VPN basé sur le client Pour leurs appareils personnels, tandis que les entreprises ont la possibilité d'utiliser à la fois des VPN basés sur les clients pour les employés distants et VPN de site à site pour connecter en toute sécurité plusieurs emplacements de bureaux.

Choisir entre VPN et Proxy

Étant donné que les VPN et les proxys remplissent des fonctions similaires dans le masquage des adresses IP du client, vous vous demandez peut-être laquelle conviendra le mieux à vos besoins.Voici quelques choses à considérer:

Vitesse: Proxy pour les tâches rapides, VPN pour la sécurité

Procuration: Les proxys sont généralement plus rapides car ils ne cryptent pas vos données.Cependant, la vitesse peut varier en fonction du type de proxy (par exemple, HTTP, chaussettes, transparente) et l'emplacement du serveur.Gardez à l'esprit que si le serveur proxy est surchargé ou distant, votre connexion peut ralentir.

VPN: Alors que les VPN peuvent ralentir un peu les choses en raison du processus de chiffrement, mais des VPN modernes, en particulier ceux qui utilisent des protocoles optimisés comme Givré, peut offrir des vitesses comparables ou parfois plus rapides que les proxys.La sécurité supplémentaire peut valoir le léger compromis de vitesse.

Cas d'utilisation: Proxy pour des tâches spécifiques, VPN pour une utilisation générale

Procuration: Les procurations sont idéales pour des tâches spécifiques comme le contournement des géo-restaurations ou l'accès au contenu limité à certaines régions.Cependant, ils ne protègent que le trafic en passant par l'application ou le navigateur spécifique que vous avez configuré, pas toute votre activité Internet.

VPN: Les VPN, en revanche, offrent une protection complète sur l'ensemble de votre appareil.Cela les rend mieux adaptés à une utilisation générale, surtout lorsque vous souhaitez sécuriser vos activités en ligne sur plusieurs applications et services, surtout si vous utilisez un Adresse IP statique.

Facilité: Proxy pour la simplicité, VPN pour une couverture complète

Procuration: La configuration d'un proxy est souvent simple, surtout si vous ne l'utilisez que pour une seule application.Mais si vous avez besoin de gérer plusieurs proxys pour différentes applications, les choses peuvent être compliquées.

VPN: Bien que les VPN puissent nécessiter un peu plus d'efforts pour la configuration initialement, ils offrent une large protection à l'ensemble de votre appareil une fois configuré, il n'est donc pas nécessaire de gérer les paramètres individuels pour chaque application.

Coût: Proxy pour les options pour le budget, VPN pour les solutions riches en fonctionnalités

Procuration: Les mandataires sont généralement plus favorables à un budget, avec certaines options de base même disponibles gratuitement.Cependant, ces solutions rentables pourraient s'accompagner de compromis, comme des emplacements de serveurs limités, une fiabilité plus faible ou un manque de cryptage.Les procurations gratuites, en particulier, peuvent compromettre votre confidentialité en vendant vos données ou en affichant des annonces.

VPN: Les VPN ont tendance à être plus chers, mais ils offrent des fonctionnalités supplémentaires telles que le cryptage plus fort, les politiques sans logiciel et la prise en charge de plusieurs appareils.Les VPN payants incluent souvent le support client, une gamme plus large d'emplacements de serveurs et de meilleures performances globales.

Compatibilité: Proxy pour les applications spécifiques, VPN pour une couverture complète des appareils

Procuration: Les proxys fonctionnent au niveau de l'application, ce qui signifie que vous les configurerez dans des applications ou des navigateurs spécifiques.C'est génial si vous n'avez besoin que de couvrir certains types de trafic, mais cela peut être limitant si vous souhaitez sécuriser toute votre activité Internet.

VPN: Les VPN fonctionnent au niveau du système, ce qui signifie que tout le trafic Internet sur votre appareil est acheminé via le serveur VPN.Cette protection cohérente le rend plus polyvalent pour une couverture complète de l'appareil.

Écrit par Hostwinds Team / août 5, 2024